Um erro interno da Anthropic resultou no vazamento de parte significativa do código-fonte do Claude Code, […]

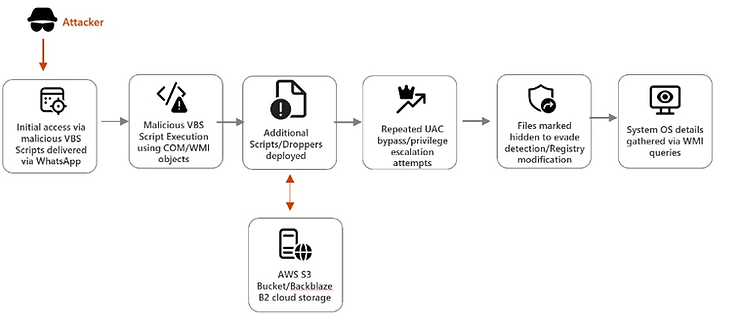

A Microsoft emitiu um alerta sobre uma nova campanha de ataques cibernéticos que utiliza o WhatsApp como vetor de distribuição para arquivos maliciosos do tipo Visual Basic Script (VBS). A atividade, identificada no final de fevereiro de 2026, revela uma cadeia de infecção sofisticada que permite a invasores obter persistência nos sistemas comprometidos e acesso remoto contínuo às máquinas das vítimas.

Segundo análise conduzida pela equipe de pesquisa em segurança da empresa, o ataque combina técnicas de engenharia social com o uso de ferramentas legítimas do próprio sistema operacional — estratégia conhecida como living-off-the-land. Esse método permite que os hackers utilizem recursos nativos do Windows de forma maliciosa, dificultando a detecção por soluções tradicionais de segurança.

O ataque tem início com o envio de arquivos VBS por meio de mensagens no WhatsApp. Ao serem executados, esses scripts criam diretórios ocultos no caminho “C:\ProgramData” e implantam versões renomeadas de utilitários legítimos do Windows, como o “curl.exe” e o “bitsadmin.exe”. Esses binários são disfarçados com nomes aparentemente inofensivos, como “netapi.dll” e “sc.exe”, para evitar suspeitas.

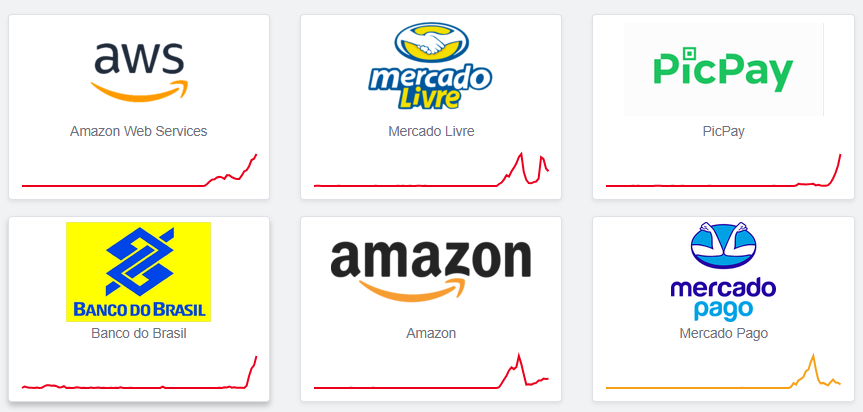

Uma vez dentro do sistema, os hackers iniciam uma cadeia de infecção em múltiplas etapas. Utilizando os binários comprometidos, eles fazem o download de cargas adicionais hospedadas em serviços confiáveis de nuvem, como Amazon Web Services, Tencent Cloud e Backblaze. O uso dessas plataformas legítimas contribui para camuflar o tráfego malicioso em meio a atividades aparentemente normais da rede corporativa.

Na fase seguinte, os invasores buscam elevar privilégios e garantir persistência no ambiente. Isso é feito por meio da manipulação do User Account Control (UAC), mecanismo de segurança do Windows projetado para impedir alterações não autorizadas. O malware realiza múltiplas tentativas de execução de comandos com privilégios elevados até conseguir contornar essa proteção, além de modificar entradas críticas no registro do sistema para manter o controle mesmo após reinicializações.

Com o sistema comprometido, os hackers instalam pacotes MSI maliciosos, incluindo ferramentas legítimas como o AnyDesk, que passam a ser utilizadas para acesso remoto persistente. Esse tipo de acesso permite a execução de novas cargas maliciosas, movimentação lateral na rede e exfiltração de dados sensíveis.

A campanha evidencia uma tendência crescente no cenário de ameaças: a combinação de engenharia social com técnicas avançadas de evasão e uso de infraestrutura legítima. Essa abordagem aumenta significativamente a taxa de sucesso dos ataques e reduz a eficácia de mecanismos tradicionais de detecção baseados em assinatura.

ARTIGOS RELACIONADOS

Continue navegando em nosso blog.

ASSINE NOSSO NEWSLETTER

Enviamos notícias, dicas e ofertas.

DEIXE UM COMENTÁRIO